本文轉自【天海博客】

"千里之堤,潰於蟻穴" —— 在網站安全的世界裏,一個小小的SSL配置錯誤就可能導致整個網站無法訪問。本文將帶您深入理解並徹底解決Cloudflare常見的525錯誤。

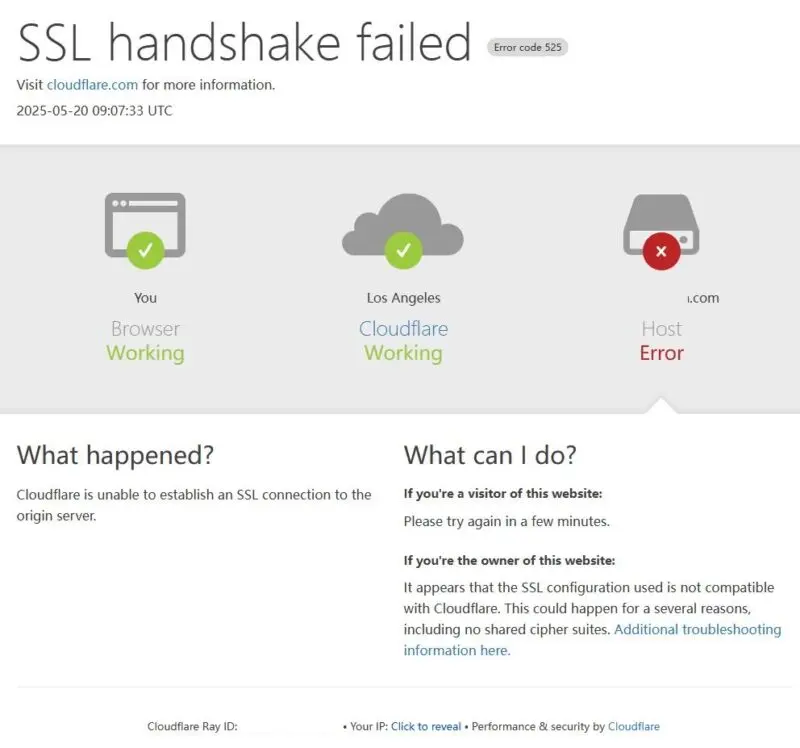

一、認識問題:什麼是525錯誤?

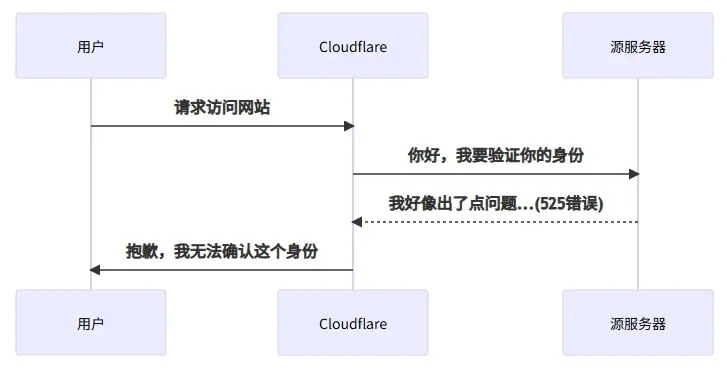

當您訪問網站時看到"SSL handshake failed Error code 525"的提示,這意味着Cloudflare(您的網站保鏢)和您的源服務器(網站真正的家)在"握手"確認身份時出現了問題。

二、問題根源:為什麼會出現525錯誤?

就像兩個朋友見面握手時發現暗號對不上一樣,525錯誤通常由以下原因導致:

- 證書不匹配:源服務器的SSL證書不包含您的域名

- 協議不兼容:服務器和Cloudflare使用的加密協議版本不一致

- 時間不同步:服務器時間不準確導致證書"過期"

- 配置錯誤:Nginx/Apache的SSL配置有問題

三、診斷流程:找出問題所在

第一步:檢查證書是否包含您的域名

# 在源服務器執行(替換為您的域名)

echo | openssl s_client -connect 服務器IP:443 -servername 域名 2>/dev/null | openssl x509 -noout -text | grep "DNS:"應有輸出:

DNS:主域名

DNS:子域名

小貼士:如果輸出缺少您訪問的域名,就像身份證上的名字和本人對不上,需要重新申請證書。

第二步:驗證證書有效期

echo | openssl s_client -connect 服務器IP:443 2>/dev/null | openssl x509 -noout -dates檢查證書是否在有效期內,就像檢查食品的保質期一樣重要。

第三步:測試不同協議版本

for v in -tls1_2 -tls1_3; do

echo "測試 $v:"

echo | openssl s_client $v -connect 服務器IP:443 -servername 需要被訪問的域名 2>/dev/null | grep "Protocol"

done四、解決方案:一步步修復525錯誤

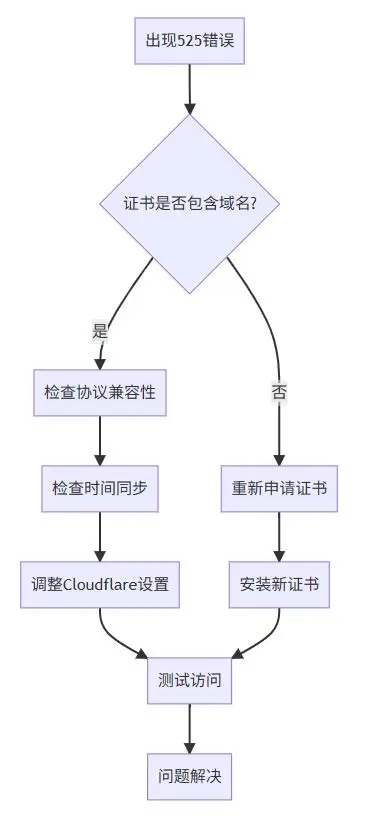

情況1:證書不包含域名

解決方法:

1.重新申請證書(Let's Encrypt示例):

sudo certbot certonly --force-renewal -d 您的域名 -d 您的子域名 --webroot -w /var/www/html確保證書安裝正確:

ssl_certificate /etc/letsencrypt/live/您的域名/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/您的域名/privkey.pem;參考文章:Cloudflare子域名設置指南

情況2:協議不兼容

解決方法:

在Nginx配置中添加:

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256';

ssl_prefer_server_ciphers on;情況3:時間不同步

解決方法:

# 安裝並同步時間

sudo apt install ntpdate

sudo ntpdate pool.ntp.org情況4:Cloudflare配置問題

- 登錄Cloudflare控制枱,查看DNS記錄是否正常配置了域名

- 進入SSL/TLS → "Overview",設置加密模式為"Full (Strict)"

- 在SSL/TLS → "Edge Certificates"啓用"Always Use HTTPS"與"Automatic HTTPS Rewrites"

- 進入Caching → "Configuration",點擊"Purge Everything"清理全部緩存

參考文章:Cloudflare子域名設置指南

五、高級技巧:預防525錯誤再次發生

1. 設置自動續期

# 編輯crontab

sudo crontab -e添加:

0 3 * * * /usr/bin/certbot renew --quiet --post-hook "systemctl reload nginx"2. 監控SSL狀態

#!/bin/bash

DOMAIN="your-domain.com"

EMAIL="admin@example.com"

# 設置超時時間為10秒,抑制換行符

if ! timeout 10 bash -c "echo -n | openssl s_client -connect ${DOMAIN}:443 -servername ${DOMAIN} 2>/dev/null" | grep -q "Verify return code: 0"; then

# 檢查錯誤類型

ERROR=$(timeout 10 bash -c "echo -n | openssl s_client -connect ${DOMAIN}:443 -servername ${DOMAIN} 2>&1" | grep -iE "error|timed out|connection refused")

if echo "$ERROR" | grep -qi "timed out\|connection refused"; then

SUBJECT="SSL連接失敗:${DOMAIN}"

BODY="無法連接到 ${DOMAIN} 的 443 端口,請檢查網絡或服務器狀態。"

else

SUBJECT="SSL證書異常:${DOMAIN}"

BODY="證書驗證失敗,請立即檢查證書有效性。"

fi

echo "$BODY" | mail -s "$SUBJECT" "$EMAIL"

fi3. 使用在線工具定期檢查

- SSL Labs測試

- Cloudflare診斷工具

六、故障排除流程圖

七、保持SSL健康

- 定期檢查:每月至少檢查一次證書狀態

- 及時更新:在證書到期前至少30天續期

- 備份配置:修改SSL配置前做好備份

- 文檔記錄:記錄所有SSL相關變更

"預防勝於治療" —— 通過定期維護和監控,您可以避免大多數SSL相關問題。

八、總結:從容應對Cloudflare的SSL握手失敗問題

親愛的朋友們,網絡問題雖如迷宮般複雜,但只要掌握方法,就能像解開千千結一般,一步步理順所有障礙。

“欲窮千里目,更上一層樓” —— 當前路受阻時,請記得這只是通往成功路上的一道小坎,跨過去,便是明朗天地。

無論是證書設置、協議選擇,還是DNS驗證、Cloudflare代理狀態調整,每一步都像是為網站穿上一件防護衣,讓它能在互聯網的風雨中安然前行。

如果您在操作過程中仍有疑問,或者需要進一步的幫助,隨時歡迎來找我交流。

願您建站之路順暢,SSL不再報錯,訪問不再中斷。