📘 學習筆記:密態計算概念介紹

一、數據要素“外循環”的安全挑戰

- 數據成為新生產要素:從信息化系統轉向以數據價值釋放為導向的生命週期管理。

- 外循環是主要流通形式:多主體、多輪次複用實現價值倍增。

-

安全威脅本質變化:

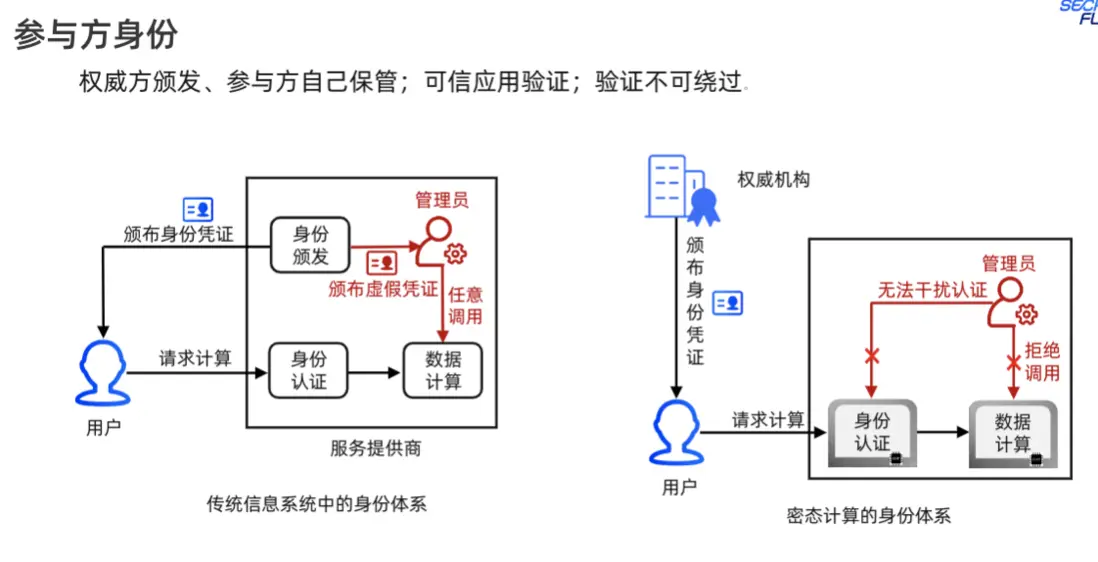

- 數據脱離持有方管控,進入不可控的信息系統和運維環境。

- 運維方作惡成為顛覆性威脅,傳統安全措施無法防禦。

二、密態計算的核心理念與定義

1. 三大理念轉變

- 主體信任 → 技術信任

- 管理特權 → 管理平權

- 外掛安全 → 內生安全

2. 國家數據局定義

“通過綜合利用密碼學、可信硬件和系統安全的隱私保護計算技術,實現數據可用不可見,計算結果保持密態,全鏈路防泄漏、防濫用。”

三、密態計算 vs 其他技術

| 技術 | 特點 | 侷限性 |

|---|---|---|

| MPC / FL | 分佈式協議,多方協同計算 | 中間結果可能明文暴露,性能受限,無法組成更大密態流程 |

| TEE | CPU基礎隔離與機密性 | 缺乏產業化應用所需的體系化能力 |

| 沙箱 | 防程序逃逸,不防運維窺探 | 不保護程序本身 |

| 區塊鏈 | 拒絕異常結果,控制能力有限 | 無法防止數據濫用,通常廣播明文 |

四、密態計算技術體系架構

五層結構:

-

可信機制

- 可信集羣、可信密鑰服務(TKMS)

- 身份閉環,防冒用、防竊取

-

密態底座

- 機密虛擬機、TEE OS、機密容器、密態膠囊

- 全鏈路密態,運維方無特權

-

數據互通

- 身份鑑別、目錄查詢、授權鑑權、受控匿名化

-

數據計算

- 支持SQL、Python、大模型等計算框架

- 密態編譯框架,用户無需懂密碼學

-

數據服務

- 數據治理、價值探查、產品研發與服務交付

五、關鍵技術亮點

1. 可信執行環境(TEE)

- 硬件隔離:基於可信根,芯片級安全環境

- 遠程證明:驗證程序完整性

- 機密虛擬機/TEE OS:平衡性能與安全

2. 可信密鑰服務(TKMS)

- 密鑰與可信身份綁定

- 高可用、防竊取、防濫用

3. 受控匿名化

- 限制數據在特定空間,防止交叉關聯

- 無身份輸入、無個體粒度非授權輸出

4. 通用安全分級(5級)

- 從基線防護到安全證明級(形式化驗證)

- 密態計算可達安全證明級

六、應用與成本優勢

1. 成本大幅降低

- 密態通用計算:<1.5倍 明文成本

- 密態大模型推理:<1.2倍 明文成本

- 低於業務價值5%,具備規模化條件

2. 典型應用場景

- 大數據密態:Spark + TEE,插件化融合

- 密態數據庫:DBA無特權,數據方授權

- 密態數據服務:治理、探查、研發、交付全流程密態

七、總結:密態計算的價值

- 安全機制變革:從“人防”到“技防”,從“外掛”到“內生”

- 全鏈路密態 + 可信管控:數據敢放出、能用好、不泄露

- 技術體系完整:五層架構支持彈性擴展、平滑演進

- 產業落地可行:成本可控、生態兼容、場景豐富