可以把服務賬户理解為一種專為程序而非人類設計的特殊登錄賬户。當你用自己的用户名和密碼登錄電腦時,使用的是個人用户賬户。但如果某個應用程序需要在後台自動運行,這時就需要用到服務賬户了。

與個人賬户不同,服務賬户無法瀏覽網頁或查看郵件,而是通過加密密鑰來實現安全身份驗證。

舉個例子:你可以手動用自己的登錄賬户將文件上傳至雲存儲,但如果有一個備份程序需要在每天凌晨2點自動完成同樣的上傳操作,它就需要依靠服務賬户來執行這項任務。

如何在 Active Directory 中創建服務賬户?

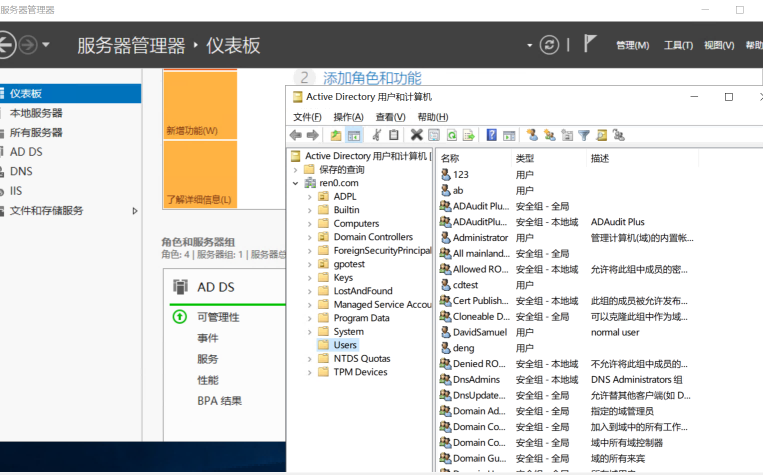

步驟1:打開 Active Directory 用户和計算機控制枱進入“服務器管理器”,找到“工具”選項,打開Active Directory 用户和計算機(ADUC)。

步驟2:確定賬户的存放位置

在 ADUC 控制枱中,找到並選擇用於存放該賬户的組織單元(OU)。

實用技巧:建議專門創建一個組織單元來存放所有服務賬户。這樣既能讓服務賬户的管理更有條理,也便於後續為其統一應用策略。

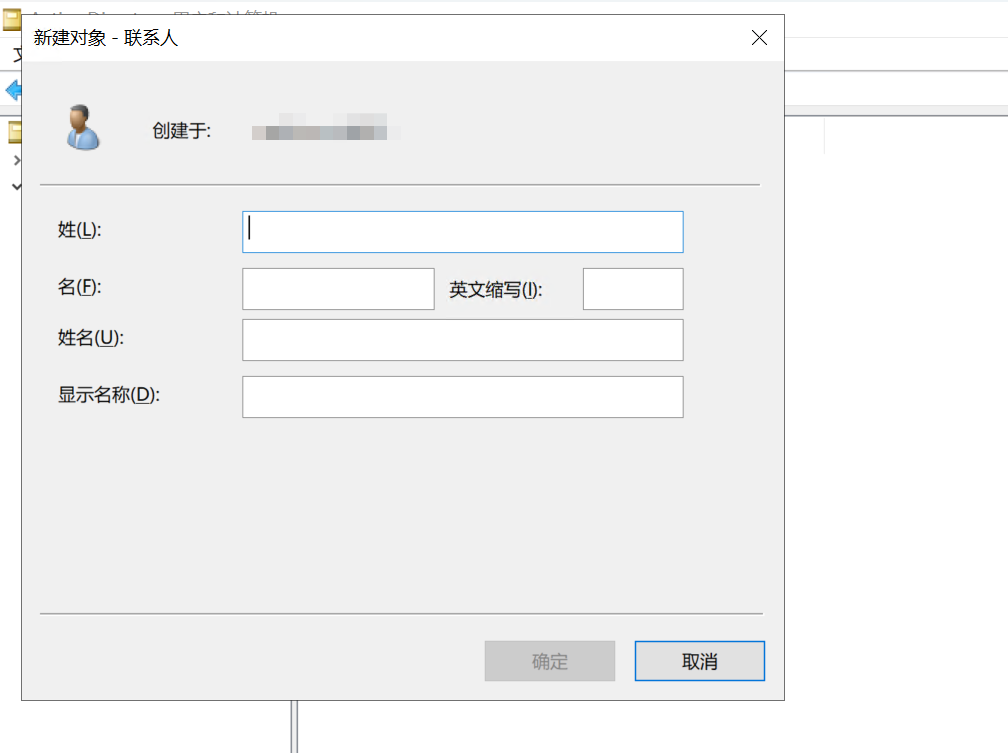

步驟3:新建用户

右鍵點擊選中的組織單元,選擇新建 > 用户。

步驟4:填寫賬户詳細信息

這一步需要為服務賬户設置身份信息:

名字:建議使用清晰易懂的名稱,例如“服務賬户”或應用程序名(如“備份”)。

姓氏:填寫該服務的具體用途,例如“用於SQL服務”或“用於計劃任務”。

用户登錄名:這是賬户的核心標識,建議設置為具有明確含義的名稱,例如 svc_SQL 或 backup_agent。

從下拉菜單中選擇正確的用户主體名稱(UPN)後綴,點擊“下一步”。

步驟5:設置強密碼

接下來設置賬户密碼,並配置關鍵選項:

1.設置一個符合企業安全策略的高強度複雜密碼。

2.取消勾選用户下次登錄時必須更改密碼。因為服務賬户無法通過交互式登錄的方式修改密碼。

3.勾選密碼永不過期。這可以避免因密碼過期導致計劃任務或服務運行失敗。

4.點擊“下一步”,核對賬户信息摘要無誤後,點擊“完成”,即可完成賬户創建。

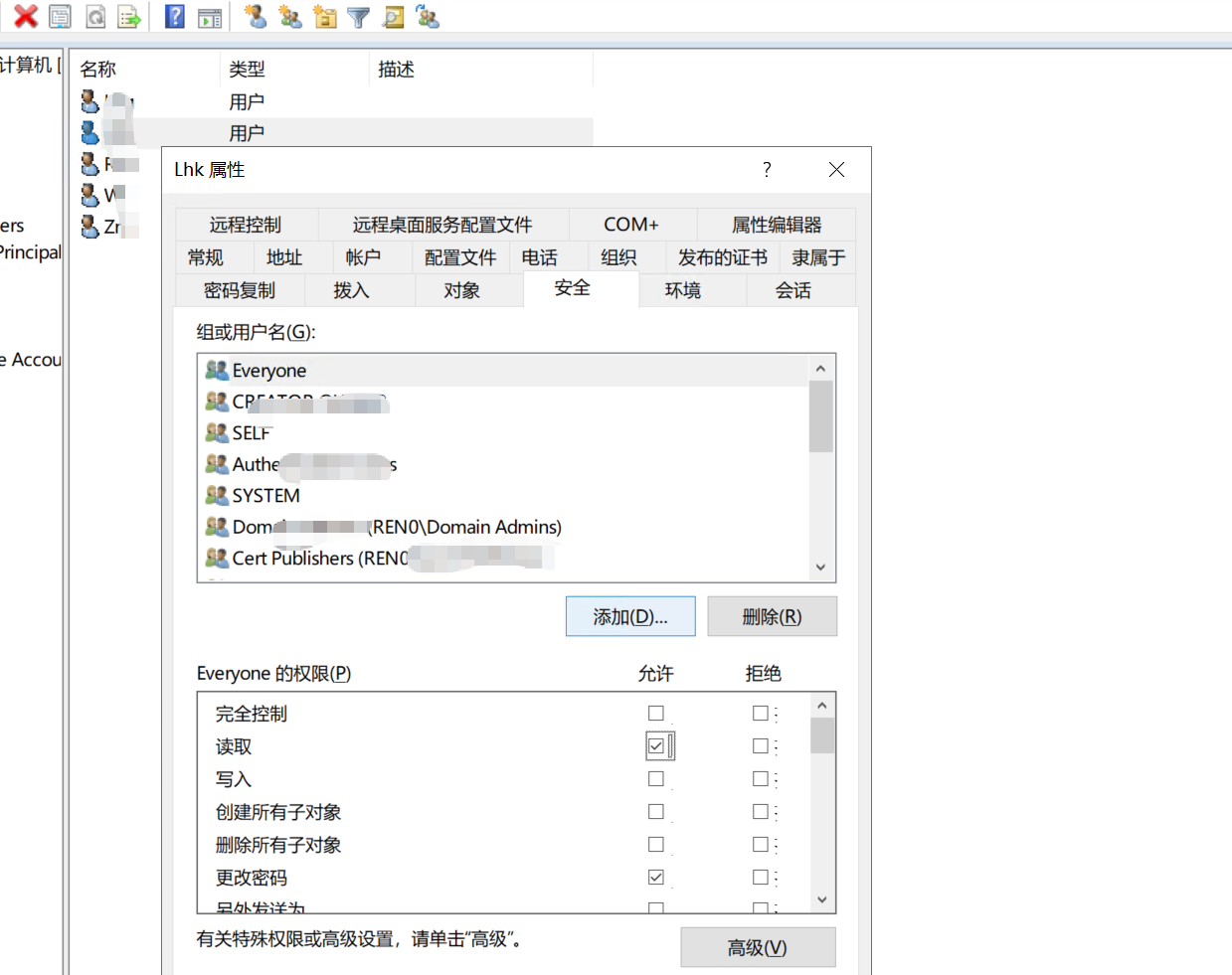

步驟6:分配必要的權限

1.將服務賬户添加至所需的安全組。

2.為賬户授予訪問指定文件或應用程序的權限。

3.請牢記一條黃金法則:只授予賬户完成任務所必需的最小權限,切勿過度授權。

如何在 Active Directory 中查找服務賬户?

在 Active Directory 中,服務賬户沒有統一的專屬類型,因此需要通過其屬性和行為特徵來識別。以下是從簡單到高級的幾種高效查找方法:

1查找託管服務賬户(MSA 或 gMSA) 示例命令:Get-ADServiceAccount -Filter *

2查找包含服務主體名稱(SPN)的賬户 示例命令:在安裝了 ActiveDirectory PowerShell 模塊的計算機上運行 Get-ADUser -Filter {ServicePrincipalName -like *} -Properties ServicePrincipalName | Select Name,SamAccountName,ServicePrincipalName

3查找“密碼永不過期”或長期未使用/被遺忘的賬户 示例命令:Get-ADUser -Filter {PasswordNeverExpires -eq $true} -Properties PasswordNeverExpires,LastLogonDate | Select Name,SamAccountName,PasswordNeverExpires,LastLogonDate

通過賬户描述和命名規範搜索

與終端設備信息關聯排查

使用 Defender for Identity 或 AD 安全工具

服務賬户與用户賬户的區別

服務賬户專為運行應用程序或自動化任務而設計,用户賬户則供人類進行交互式登錄使用。兩者的核心區別如下表所示:

Active Directory 中的服務賬户類型

普通用户賬户——傳統方案

目前仍有大量企業將普通用户賬户當作服務賬户使用。這種方式雖然可行,但就像“用錘子擰螺絲”一樣不合時宜。運維人員需要手動重置密碼、處理權限蔓延問題,還很難追蹤這類賬户的具體用途。

獨立託管服務賬户(sMSA)——進階方案

微軟在 Windows Server 2008 R2 版本中推出了獨立託管服務賬户。它能夠自動管理密碼變更,非常適用於單服務器場景。如果你的 IIS 或 SQL Server 部署在單台服務器上,使用 sMSA 可以大幅簡化運維工作。

組託管服務賬户(gMSA)——當前最佳實踐方案

組託管服務賬户隨 Windows Server 2012 版本一同發佈,解決了傳統服務賬户的大部分痛點問題。它非常適合集羣服務或跨多台服務器部署的應用程序。Active Directory 會自動處理其密碼輪換工作,從此你再也不用在凌晨3點接到服務故障的報修電話。

虛擬賬户——輕量級本地方案

虛擬賬户僅存在於單台計算機中,依託計算機自身的憑據完成身份驗證。它適合那些不需要訪問網絡資源的服務,但無法用於需要與其他系統交互的企業級應用程序。

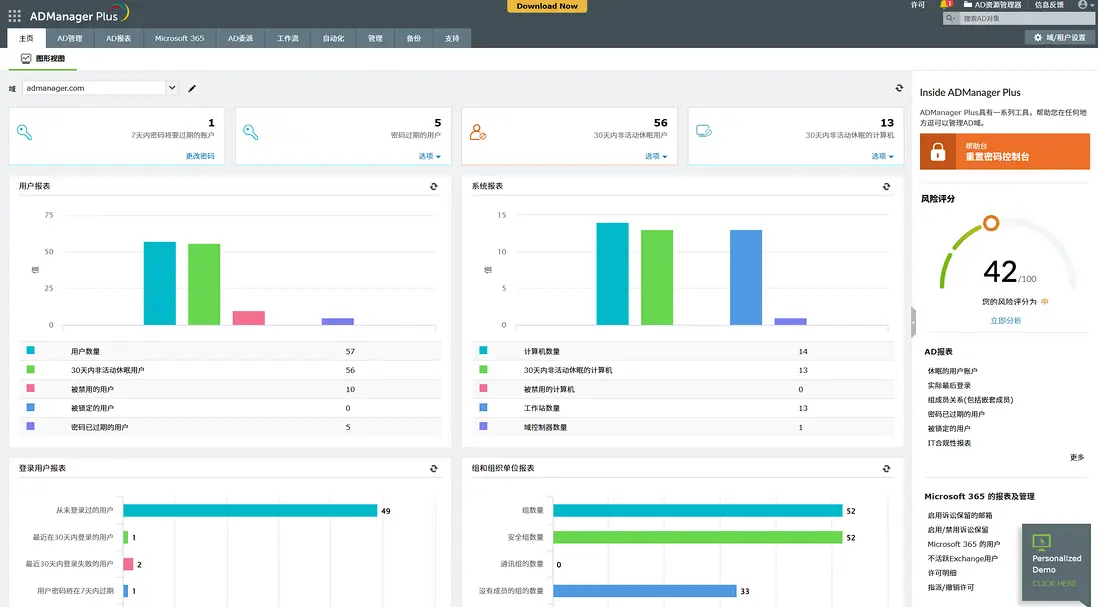

ADManager Plus 如何實現批量創建賬户、精細化權限管理?

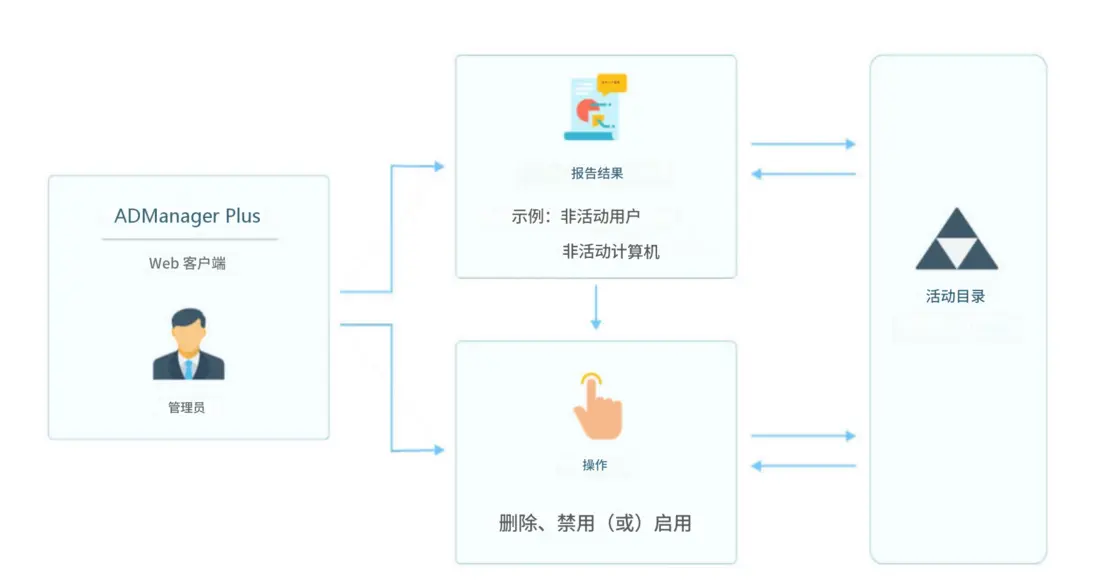

ADManager Plus 是卓豪的一款高效便捷的 Active Directory 專業管理工具,聚焦企業 AD 運維核心需求,通過批量操作、精細化權限管控與直觀可視化呈現,大幅簡化賬户管理流程、降低安全風險,提升 IT 運維效率,完美適配多域環境下的賬户全生命週期管理需求。

批量創建刪除用户:

支持多域環境下批量創建、刪除用户(含服務賬户),新員工入職建號或清理閒置賬户均可一鍵完成,無需切換工具。可導入用户信息模板快速生成賬户,自動適配企業安全策略,確保賬户符合權限與密碼規範,顯著節省運維時間、規避操作失誤。

精細化權限管理:

遵循最小權限原則,提供精細化管控與智能委派能力。可批量調整用户(含服務賬户)權限、增減安全組成員,定期生成審計報表識別冗餘權限。為服務枱分配 “剛好夠用” 的運維權限,平衡工作效率與系統安全,輕鬆滿足合規審計要求。

數據可視化:

以直觀圖表呈現 AD 核心數據,涵蓋用户(含服務賬户)分佈、權限關係、活動日誌等。通過可視化儀表盤可快速掌握賬户狀態、權限分配及異常軌跡,支持生成可視化審計報表,方便管理員決策與向審計人員呈現,降低數據解讀門檻。

掌握了AD服務賬户的基礎定義、創建與查找方法後,更關鍵的是做好賬户的安全防護與高效管理——不當配置的服務賬户可能成為攻擊者的“突破口”。下一篇我們將聚焦服務賬户的安全漏洞、管理最佳實踐及專業工具應用,助力企業築牢IT安全防線。