漏洞描述

12月4日,React 與 Next.js 官方披露了兩個與 React Server Components(RSC)相關的遠程代碼執行嚴重漏洞:CVE-2025-55182(React) 與 CVE-2025-66478(Next.js),其根因都是由於react-server-dom系列的三個實驗性對Flight協議的反序列化實現不當,這些組件用於處理Flight協議到dom的轉換:

- react-server-dom-webpack

- react-server-dom-turbopack

- react-server-dom-parcel

漏洞影響

從當前實際使用情況來看,影響範圍有限,其原因是:

-

漏洞僅影響近一年發佈的應用,漏洞最早受影響版本19.0 rc版於2024年5月發佈,正式版發佈於2024年12月,而19.0之前的更早版本不受影響;

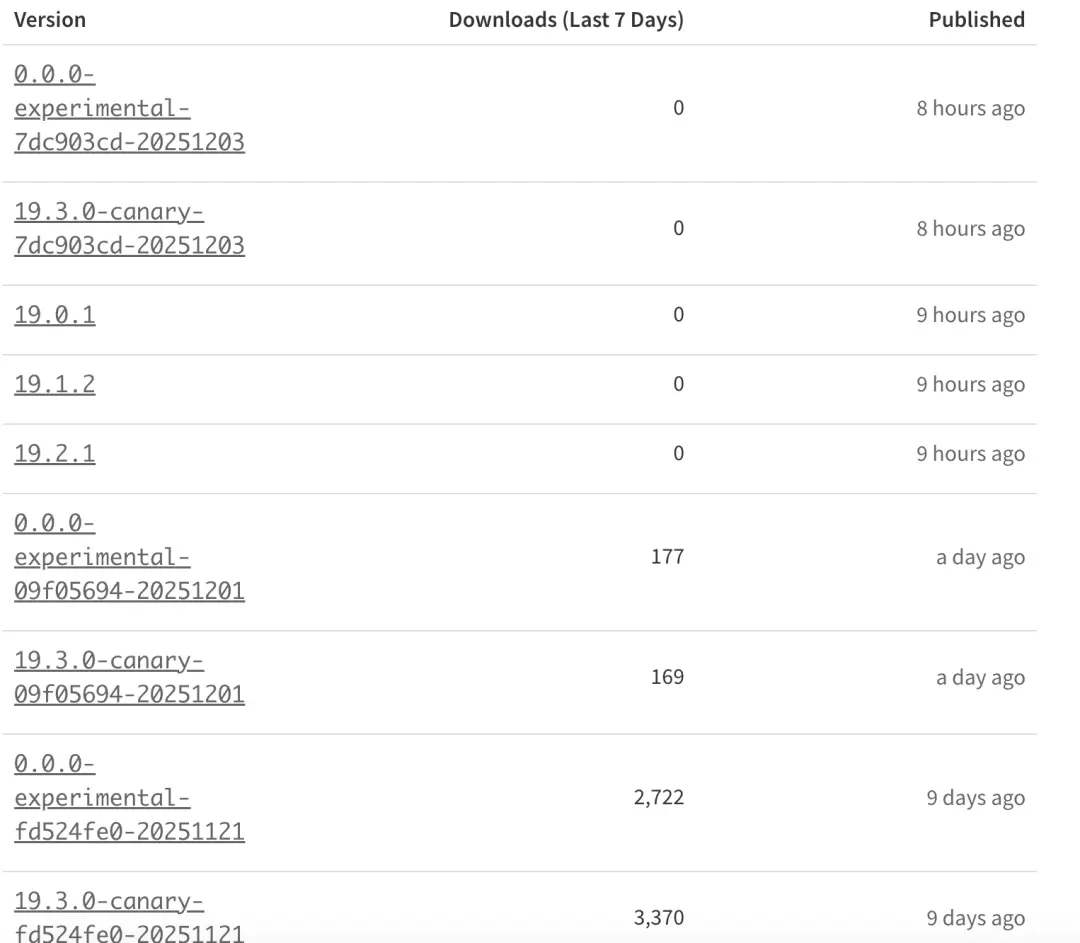

(react-server-dom-webpack版本發佈時間) - 這3個組件的實際使用量在npm生態中不大,這3個組件官方聲明都是實驗性階段的React Flight協議binding組件。其中react-server-dom-webpack受影響版本最近一週在NPM倉庫下載量約15萬、react-server-dom-turbopack每週下載量3萬、react-server-dom-parcel 每週下載量不到3千。

- 從國內企業級應用的開發生態來看,絕大多數前端應用仍然採用“前後端分離”架構(React SPA + 後端 API),這種模式不會啓用 React Server Components(RSC),next.js未廣泛使用,因此整體受影響面相對有限。

排查處置建議

當前墨菲安全SCA及漏洞情報產品已支持此漏洞排查,建議企業首先可基於當前已經披露的受影響版本範圍排查:

react-server-dom-parcel

倉庫類型npm受影響的版本[19.2.0,19.2.1)最小修復版本19.2.1

倉庫類型npm受影響的版本[19.1.0,19.1.2)最小修復版本19.1.2

倉庫類型npm受影響的版本[19.0,19.0.1)最小修復版本19.0.1

react-server-dom-turbopack

倉庫類型npm受影響的版本[19.2.0,19.2.1)最小修復版本19.2.1

倉庫類型npm受影響的版本[19.1.0,19.1.2)最小修復版本19.1.2

倉庫類型npm受影響的版本[19.0,19.0.1)最小修復版本19.0.1

react-server-dom-webpack

倉庫類型npm受影響的版本[19.0,19.0.1)最小修復版本19.0.1

倉庫類型npm受影響的版本[19.2.0,19.2.1)最小修復版本19.2.1

倉庫類型npm受影響的版本[19.1.0,19.1.2)最小修復版本19.1.2

next

倉庫類型npm受影響的版本[15.1.1-canary.0,15.1.9)最小修復版本15.1.9

倉庫類型npm受影響的版本[14.3.0-canary.77,15.0.5)最小修復版本15.0.5

倉庫類型npm受影響的版本[15.5.1-canary.0,15.5.7)最小修復版本15.5.7

倉庫類型npm受影響的版本[15.2.0-canary.0,15.2.6)最小修復版本15.2.6

倉庫類型npm受影響的版本[15.3.0-canary.0,15.3.6)最小修復版本15.3.6

倉庫類型npm受影響的版本[15.4.0-canary.0,15.4.8)最小修復版本15.4.8

倉庫類型npm受影響的版本[16.0.0-canary.0,16.0.7)最小修復版本16.0.7

如果組件通過npm引入react-server-dom-webpack作為依賴,通過檢查package-lock.json文件可以排查。但存在類似next.js這樣將打包後的react-server-dom-webpack文件直接放到源代碼目錄的情況,會存在於應用./node_modules/next/dist/compiled/react-server-dom-webpack路徑中,針對此類嵌入的場景我們也在梳理其影響範圍,同時建議結合判斷文件目錄是否存在於主機中等多種方式排查。

參考鏈接

https://www.oscs1024.com/hd/MPS-qgo0-ypd9

https://www.oscs1024.com/hd/MPS-qbkj-1z9n

https://www.wiz.io/blog/critical-vulnerability-in-react-cve-2...

https://github.com/advisories/GHSA-fv66-9v8q-g76r

https://vercel.com/changelog/cve-2025-55182

聯繫我們

需要排查協助或瞭解更多相關信息,可聯繫我們: